在刚刚过去的长假期间,短视频平台上涌现出大量小米公司创始人雷军声音的视频。视频以雷军犀利的“发言”为特色,内容包括吐槽堵车、对调休安排表达不满,甚至在游戏失败后直接爆发“怒骂”,风格与雷军平日形象大相径庭。这些视频短时间内迅速走红,获得了海量点击和转发。但是,需要特别指出的是,这些“雷军发声”并非他本人,而是通过 AI 配音技术生成的。虽然大多数人对雷军 AI 配音恶搞事件抱着娱乐和围观的心态,但这件事情背后隐藏的风险不容忽视。AI 生成技术在展示令人惊叹的创新潜力的同时,也暴露了严重的安全隐患。今天是雷军,那么明天下一个受害者可以是任何人或机构。

01.身份信息面临隐藏威胁

个人信息安全

在数字化日益渗透到日常生活的时代,个人隐私和数字身份的保护已经成为了社会各界关注的焦点议题。随着 AI 技术的快速发展,尤其是声音克隆技术的滥用,个人的数字身份安全正面临前所未有的威胁。过去,人们主要担心个人信息的泄露和不当使用,而如今,AI 技术不仅可以轻易获取这些信息,还可以通过精确的克隆技术伪造个人身份,带来更深层次的隐私危机。在这之前,OpenAI 官方公布了一项引人瞩目的技术成果:其语音模型仅需 15 秒样本即可精准复刻人声。这意味着,任何在公开场合发表演讲或在网上发布视频的人,都可能成为 AI 克隆技术潜在的受害目标。

信息深度伪造

AI 生成的高度逼真内容正在模糊真实与虚假的界限,对信息的真实性构成了严重挑战。在 AI 技术的加持下,虚假信息可以以极其逼真的方式呈现。这意味着,我们正面临着一个“后真相”时代,事实的重要性被情感共鸣和个人信念所取代。人们可能更容易相信他们愿意相信的内容,而非客观事实,导致社会认知的分裂和信任的流失。根据《 2024 人工智能安全报告》显示,2023 年基于 AI 的深度伪造欺诈增长了 3000% 。这些伪造不仅限于娱乐或恶搞,更频繁地被用于金融欺诈、网络攻击、身份盗用等恶意行为,使得企业和个人的安全防护面临前所未有的压力。深度伪造技术的泛滥,正在迅速改变数字空间的风险格局,任何人都有可能成为虚假信息的受害者,而识别真伪的难度正在不断加大,凸显了对 AI 安全和监管的迫切需求。

网络钓鱼攻击升级

随着人工智能技术的不断发展,网络钓鱼攻击已经进入了一个全新的阶段,不再局限于传统的低级伎俩。通过人工智能的数据分析能力,攻击者能够快速筛选、处理大量的个人信息,从而生成高度定制化的钓鱼邮件或信息,使这些意象行为内容更加精准且具有欺骗性。并且随着进入门槛的降低,越来越多缺乏或没有编码能力的个体可能涌入网络犯罪生态系统。网络犯罪的规模和频率都可能带来提升,攻击者无需深入理解底层的编码原理,只需利用生成模型生成所需的代码片段,就能够构建出具有恶意目的的应用程序或攻击载荷。

02.新一代国产化 IDaaS 身份平台,构建身份安全防护网

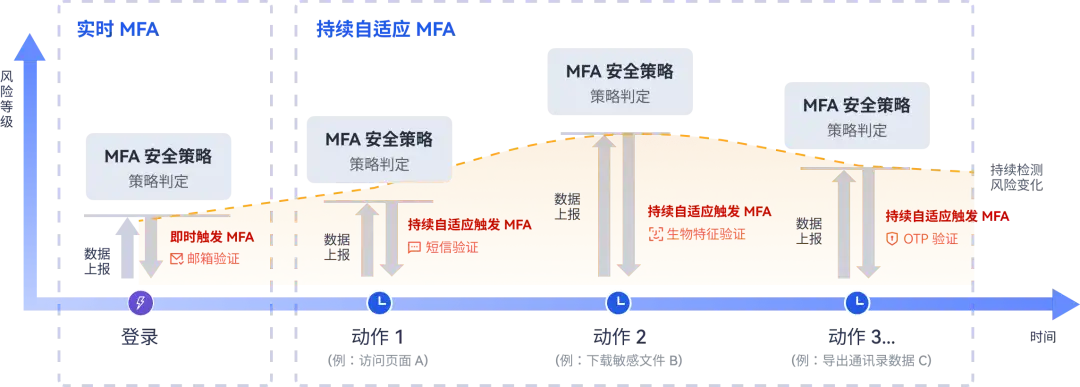

持续自适应多因素认证(CAMFA)- 企业零信任最佳实践

零信任网络访问(ZTNA,Zero Trust Network Access)是一种基于零信任安全原则的网络访问架构。之所以称之“零信任”,是因为它基于“永不信任、始终验证”的原则。任何用户或设备在其身份和授权得到验证之前都不被信任,不能访问资源,而是通过持续的验证和监控来确保网络资源的安全访问。零信任不但适用于企业内部网络,例如:使用在家远程登录企业内网工作的员工,参加全球会议时使用移动设备的员工。也适用于该网络之外的个人或终端设备。无论您之前是否访问过网络,访问过多少次,您的身份都是不可信的,必须再次验证。

「持续自适应多因素认证(Continuous Adaptive Multi-Factor Authentication,CAMFA)」是一种安全身份验证方法,它在自适应多因素认证(基于上下文属性判断当前安全状况以增加因素认证)的基础上增加了实时风险评估技术对用户进行动态评估安全系数。Authing 通过全方位扫描和分析用户身份和行为,采用无监督学习方式,深度学习用户的特定行为模式(例如登录时间、习惯、设备、生物特征等),以主动发现合法账号是否受到非法使用的威胁。持续自适应信任体系能确保企业实现真正意义上的零信任安全环境,而实现持续自适应信任体系的最佳实践则是实施「持续自适应多因素认证」。通过持续自适应多因素认证提供持续风险评估能力来判断外部风险信号和内部数据,同时基于「持续自适应多因素认证」的策略引擎来根据组织设定的安全策略对这些风险信号和访问请求进行评估。

下一代访问控制平台——基于 NGAC 模型的访问控制

NGAC,即下一代访问控制。NGAC 可以实现系统化、策略一致的访问控制方法,以高精细度授予或拒绝用户管理能力。NGAC 使用图的概念以简单、集中的方式管理访问。它可以在任何组织规模下线性扩展,并且不会出现性能问题。它最大的好处是灵活性——它可以允许基于对象属性、时间、位置或任何其他标准进行访问。NGAC 的另一个独特功能是它支持实时访问,例如,它可以授予承包商对资源的一次性访问权以进行维护,然后自动撤销访问权。

Authing 率先推出基于 NGAC 模型的访问控制,将 OPA 作为决策引擎,改善自适应认证、自适应 MFA 和持续认证能力,底层模型全面改由 OPA 支撑,并为用户提供 Rego 编程语言达到完全定制化的权限模型定义和计算。NGAC 真正出彩的地方在于灵活性。它可以被配置为允许或不允许访问,不仅基于对象属性,而且基于其他条件 —— 时间、位置等,包括能够一致地设置策略(以满足合规性要求)和设置历时性策略的能力。例如,NGAC 可以在中断期间授予开发人员一次性的资源访问权,而不会留下不必要的权限,以免日后导致安全漏洞。NGAC 可以在一个访问决策中评估和组合多个策略,同时保持其线性时间的复杂度。

Authing 不仅具备国家密码管理局商用密码检测中心颁发的《商用密码产品认证证书》,支持使用国密 SM1、SM2、SM3、SM4 等加密方式,保护企业数据资产安全。并且 Authing “基于云原生架构的统一身份认证管理”解决方案入选金融信创实验室优秀解决方案。Authing 统一身份与权限管理平台是一套基于云原生架构的高安全、高可用、开发性强且自主可控的企业级全场景身份与权限治理解决方案,能够灵活应用于各行业 IT 管理、权限管理、 IT 审计、安全风控、AD 替换等多种场景,支持飞腾、鲲鹏、C86、兆芯、麒麟等多种芯片,还支持主流国产操作系统和浏览器客户端使用,支持 X86、ARM 等架构。